Rok 2024 r. w branży cyberbezpieczeństwa mija pod znakiem dyrektywy NIS2. Już 17 października mija termin wdrożenia zapisów dyrektywy do polskiego porządku prawnego. Niezależnie od ostatecznego terminu nowelizacji Ustawy o Krajowym Systemie Cyberbezpieczeństwa, która zaimplementuje NIS2 w Polsce, już teraz warto wiedzieć z czym wiążą się obowiązki i jak przygotować się na nadejście jednej z najważniejszych ustaw związanych z cyberbezpieczeństwem w ostatnich latach.

W kwietniu b.r. Ministerstwo Cyfryzacji opublikowało kolejną, jedną z ostatnich już, wersji nowelizacji Ustawy o Krajowym Systemie Cyberbezpieczeństwa, który implementuje do polskiego porządku prawnego zapisy NIS2. Teoretycznie do 17 października ustawa powinna zostać przyjęta, jednak ze względu na dosyć dużą liczbę uwag jaką otrzymało Ministerstwo oraz sam proces legislacyjny, praktyczne uchwalenie nie nastąpi wcześniej niż w drugim kwartale 2025 r. Obecnie Ministerstwo analizuje wszystkie uwagi i pytania jakie otrzymało w trybie otwartych konsultacji społecznych w maju.

Biorąc pod uwagę fakt, że okres vacatio legis ustawy to 6 miesięcy, spodziewany moment realnego wejścia w życie przepisów to jesień 2025. Nie oznacza to jednak, że implementację zapisów w przedsiębiorstwach do dyrektywy i ustawy powinno się odłożyć na kolejne kilka miesięcy. Wręcz przeciwnie – jest to ostatni moment dla spóźnialskich aby zainteresować się czy dyrektywa będzie mnie obowiązywać, a jeśli tak to jakie obowiązki się z tym wiążą.

Czy moja firma podlega pod NIS2?

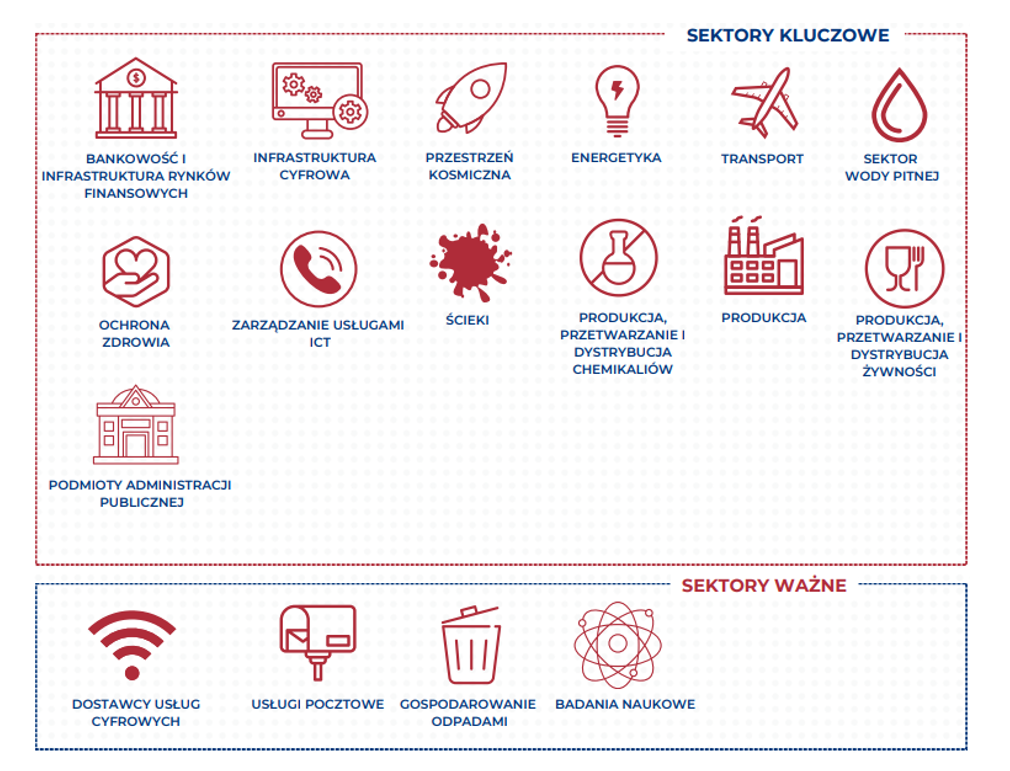

Jest to obecnie najczęściej zadawane pytanie jakie słyszymy z rynku w kontekście NIS oraz UKSC. Niestety nie ma jednej klarownej odpowiedzi na to pytanie. Dyrektywa NIS2 rozszerza katalog tzw. Operatorów Usług Kluczowych oraz dodaję nowy katalog organizacji – Operatorów Usług Ważnych. W każdym z tych zbiorów dodano również nowe sektory gospodarki do tej pory nieobjęte wcześniej Dyrektywą NIS2 i UKSC. Co ważne nowelizacja zmienia podejście związane z rejestracją takich podmiotów. Od teraz to nie minister właściwy będzie odpowiedzialny za identyfikacją takich podmiotów, ale to na podmiotach ciąży obowiązek samorejestracji. Jeśli więc działasz w którymś z sektorów wymienionych w Dyrektywie bądź Ustawie i przekraczasz kryterium średniego przedsiębiorstwa, to istnieje duża szansa, że staniesz się częścią wykazu podmiotów kluczowych oraz ważnych.

Oczywiście jak od każdej reguły obowiązują wyjątki. Mianowicie przepisy mogą dotyczyć również małych przedsiębiorstw jeśli działają w sektorze usług zaufania, komunikacji elektronicznej bądź usług zrządzanych w cyberbezpieczeństwie. Niestety trzeba uzbroić się w cierpliwość i poczekać na bardziej precyzyjne wytyczne związane z samorejestracją ze strony Ministerstwa (co powinno nastąpić wkrótce). Szacuje się, że w Polsce objętych ustawą będzie około 38,5 tys. podmiotów.

Obowiązki podmiotów kluczowych i ważnych

Przede wszystkim kluczowy jest artykuł 8 nowelizacji ustawy, który mówi o tym że podmiot kluczowy oraz ważny powinien wdrożyć odpowiednie i proporcjonalnie do oszacowanego ryzyka środki techniczne i organizacyjne, uwzględniające stan wiedzy, koszty wdrożenia, wielkość podmiotu czy prawdopodobieństwo wystąpienia incydentu. Jest to bardzo ogólny zapis, ale tak też jest skonstruowana cała dyrektywa. Nie znajdziemy w niej zapisów odnoszących się bezpośrednio do zastosowania konkretnego rozwiązania czy klasy rozwiązań. To co powinno być wdrożone w organizacji ma być wypadkową analizy ryzyka przeprowadzonej w samej organizacji (wewnętrznie lub za pomocą zewnętrznych ekspertów).

Ponadto podmioty kluczowe i ważne powinni wdrożyć szereg następujących procedur:

- Procedury obsługi incydentów

- Zbieranie informacji o cyberzagrożeniach i podatnościach

- Regularne aktualizacje

- Stosowanie bezpiecznych środków komunikacji w tym używanie uwierzytelniania wieloskładnikowego

- Wyznaczenie dwóch osób do kontaktu z innymi podmiotami Krajowego Systemu Cyberbezpieczeństwa

- Edukację swoich klientów z zakresu cyberbezpieczeństwa

Co ważne powyższe wymagania można uznać za spełnione jeśli organizacja ma wdrożony zintegrowany system zarządzania bezpieczeństwem informacji na podstawie normy ISO27001 (bezpieczeństwo informacji) oraz ISO22301 (ciągłość działania).

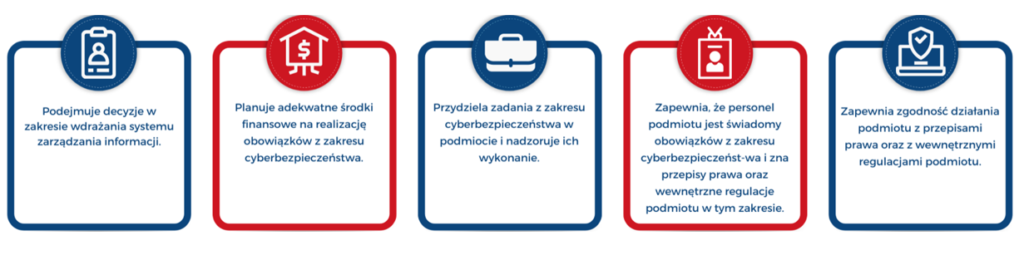

Istotnie zmienia się również rola kadry zarządzającej w podmiotach ważnych i kluczowych. Mianowicie zarząd jako całość, lub wyznaczony członek zarządu będzie odpowiadał za wdrożenie rozwiązań i zgodność z regulacjami Dyrektywy i Ustawy pod groźbą kar finansowych. Za nienależyte wykonanie swoich obowiązków organy właściwe (czyli w większości przypadków Ministerstwa) mogą nałożyć na członka zarządu karę w maksymalnej wysokości 600% wielkości wynagrodzenia. Odpowiedzialność za cyberbezpieczeństwoo wyznaczonego członka zarządu prezentuje poniższy diagram.

Oprócz tego należy pamiętać o niezwłocznym informowaniu o incydentach właściwe organy. Właściwymi organami będą zespoły CSIRT (Computer Security Incident Response Team), których na ten moment w Polsce mamy 3, ale ustawa zakłada powstanie co najmniej dziewięciu kolejnych. Zespoły CISRT będą odpowiedzialne za pomoc w obsłudze incydentu oraz reagowaniu na nie. Dlatego każdy pomiot ważny oraz kluczowy będzie miał obowiązek poinformować CSIRT o incydencie – 24h na wczesne ostrzeżenie i do 72h na zgłoszenie incydentu poważnego. Dobra i efektywna współpraca między podmiotami kluczowymi i ważnymi a CSIRT-ami sektorowymi będzie kluczowa w kontekście szybkiej obsługi incydentu i minimalizacji strat spowodowanych atakiem.

Co grozi za nieprzestrzeganie ustawy?

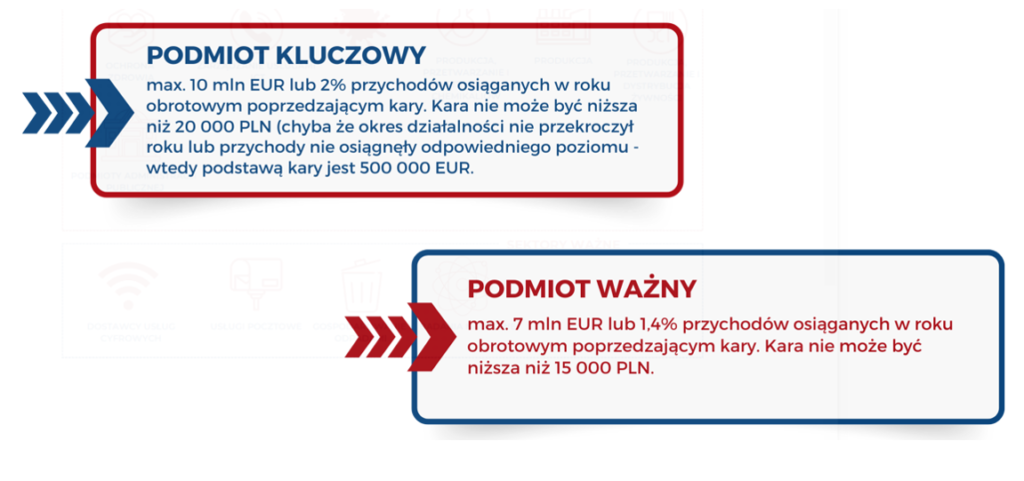

Jak widać powyżej organizację kwalifikujące się do katalogu podmiotów kluczowych lub ważnych będą musiały spełnić szereg obowiązków. Warto więc pomyśleć wcześniej nad dobrą analizą ryzyka i zainwestować w odpowiednie rozwiązania i procedury choćby z powodu kar jakie czekają za nienależyte wypełnianie obowiązków.

Oprócz wspomnianych kar dla członków zarządu, organy właściwe mogą nałożyć na przedsiębiorstwo karę pieniężną w następujących wysokościach:

Wysokie kary nie powinny być jednak jedynym motywatorem wprowadzania odpowiednich rozwiązań i dążenia do zgodności z ustawą. Cyberbezpieczeństwo w tym kontekście powinno być traktowane jako inwestycja. W dzisiejszym świecie w którym w dużej mierze uzależnieni jesteśmy od prawidłowego funkcjonowania systemów informatycznych, budowanie cyberodporności powinno być jednym z priorytetów nowoczesnych firm.

Ponadto udany cyberatak, który skutkować może zatrzymaniem działalności firmy lub wyciekiem danych klientów, prowadzi nie tylko do strat finansowych, ale także wizerunkowych. Żadna firma nie chce być kojarzona z wyciekiem i pokazywana na branżowych konferencjach jako negatywny przykład. NIS2 porządkuje więc tylko pewne sprawy i wymusza stosowania odpowiedniego poziomu zabezpieczeń wśród kluczowych z punktu widzenia funkcjonowania państwa sektorach. Można więc traktować zbliżające się regulację jako dobry wzór budowania cyberodporności w organizacjach.

Jak przygotować się na NIS2/UKSC?

Nadejście nowych regulacji to dobry moment na to aby zrewidować stan cyberbezpieczeństwa w twojej organizacji i to niezależnie od tego czy staniesz się podmiotem kluczowym lub ważnym czy nie. Inwentaryzacja zasobów, audyt wewnętrzny oraz rzetelna analiza ryzyka to dobre pierwsze kroki w tym zakresie.

Oczywiście aby wiedzieć jak być zgodnym z ustawą i dyrektywą należy ją dobrze znać. Tutaj z pomocą przychodzą eksperci z Polskiego Klastra Cyberbezpieczeństwa #CyberMadeInPoland, którzy w ramach projektu „Droga do NIS2” pokazują niuanse związane z przepisami, a także dzielą się wiedzą z wybranych obszarów technologicznych i organizacyjnych. Co tydzień, każdy z zainteresowanych uczestników może za darmo wysłuchać oraz zadać pytania ekspertom z zakresu cyberbezpieczeństwa. Tematyka szkoleń jest zróżnicowana i skonstruowana tak aby odnosiła się pośrednio do zapisów dyrektywy. Uczestnictwo w webinariach pozwoli więc nie tylko na zdobycie nowej wiedzy z obszaru zapisów dyrektywy/ustawy, ale także na konsolidację wiedzy z szeroko pojętego obszaru cyberbezpieczeństwa.

Ponadto Klaster #CyberMadeInPoland udostępnił do pobrania poradnik kumulujący podstawowe informację o przepisach oraz prezentujący szereg produktów oraz usług, które mogą przyczynić się do poprawienia stanu cyberbezpieczeństwa w organizacjach.

Na cykl szkoleń obowiązuje jedna rejestracja, z dla wszystkich zarejestrowanych uczestników przygotowane są nagrania z poprzednich webinarów. Rejestracji można dokonać na stronie www.

Podsumowanie

Nowe regulacje z obszaru cyberbezpieczeństwa zbliżają się wielkimi krokami, natomiast nie trzeba się ich specjalnie bać. Wręcz przeciwnie – rekomenduje się aby ten okres który pozostał do ostatecznego przyjęcia ustawy, wykorzystać do dobrego przygotowania się na nowe regulację i zaplanowania mapy drogowej dla podnoszenia cyberodporności w organizacji. Niezależnie od tego czy jesteś bądź będziesz podmiotem ważnym i kluczowym, NIS2 daje bardzo dobre wskazówki związane z nowoczesnym podejściem do zarządzania cyberbezpieczeństwem i ryzykiem w organizacji.

Pamiętajcie – cyberbezpieczeństwo to nie tylko technologia, to również ludzie oraz procesy i o to trzeba również zadbać. Nie bójcie się też skorzystać z pomocy ekspertów Klastra #CyberMadeInPoland jeśli macie jakieś pytania bądź wątpliwości odnośnie cyberbezpieczeństwa czy wdrażania samej dyrektywy.

Autor: Łukasz Gawron, prezes klastra #CyberMadeInPoland

O autorze: Łukasz Gawron — prezes klastra #CyberMadeInPoland. W klastrze odpowiedzialny jest za rozwój biznesu, nadzór nad projektami oraz wyznaczanie strategii rozwoju klastra.

CyberMadeInPoland

CyberMadeInPoland to platforma do współpracy oraz promocji polskiego przemysłu cyberbezpieczeństwa. Celem Klastra jest przede wszystkim kształtowanie i rozwój bezpiecznej cyberprzestrzeni w Polsce oraz promowanie polskich technologii w tym zakresie. W dążeniu do realizacji powyższego celu Klaster ułatwia nawiązywanie współpracy pomiędzy firmami reprezentującymi polski przemysł cyberbezpieczeństwa – zrzeszone firmy mają okazję do wymiany doświadczeń, zdobywania kontaktów, czy know – how, ale także bezpośrednio mogą realizować wspólne inicjatywy komercyjne i nie tylko. W ramach działań Klastra firmy mogą angażować się również we współpracę z innymi interesariuszami, którzy mają realny wpływ na rynek cyberbezpieczeństwa (m.in. administracja publiczna, środowisko akademickie, trzeci sektor). Tylko dzięki współpracy wszystkich sektorów możliwe będzie wzmocnienie potencjału polskiego przemysłu cyberbezpieczeństwa.

Klaster zrzesza aktualnie 60 firm z całej Polski oraz posiada 16 partnerów (Organizacje Członkowskie oraz Partnerzy Wspierający). Wszystkie firmy zrzeszone prowadzą działalność gospodarczą związaną z branżą cyberbezpieczeństwa: posiadają produkt bądź usługę lub zajmują się odsprzedażą, integracją lub dystrybucją produktów oraz posiadają siedzibę przedsiębiorstwa w Polsce. Firmami członkowskimi Klastra są zarówno mikro i małe przedsiębiorstwa, jak i średnie oraz duże. Firmy pokrywają wszystkie segmenty cyberbezpieczeństwa, oferując produkty i świadcząc usługi z zakresu m.in.: ochrony przed złośliwymi oprogramowaniami, bezpieczeństwa aplikacji, Business Continuity oraz reakcji na incydenty, compliance, informatyki śledczej, szyfrowania, human factors, potwierdzenia tożsamości, bezpieczeństwa IoT, cyberbezpieczeństwa przemysłu, managed services, bezpieczeństwa urządzeń mobilnych, bezpieczeństwa sieci oraz zarządzania ryzykiem.