Możliwe, że to najlepsi hakerzy na świecie — a na pewno jedni z najlepszych. Zarobili 1,3 mln dolarów na Tesli, ładowarkach EV i systemach infotainment podczas Pwn2Own Automotive.

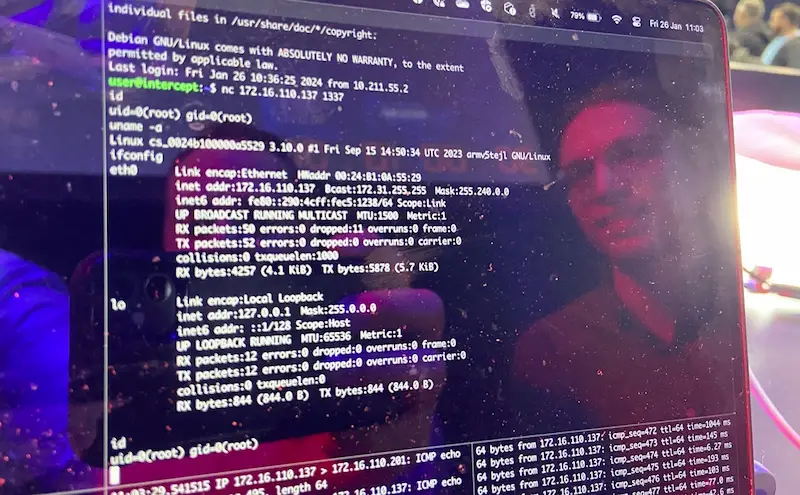

Uczestnicy eventu zarobili ponad 1,3 miliona dolarów na hackowaniu samochodów Tesli, ładowarek do pojazdów elektrycznych i systemów infotainment podczas konkursu Pwn2Own Automotive, organizowanego przez Zero Day Initiative.

Najlepsi hakerzy na świecie

Kiedy konkurs dobiegł końca, ZDI ogłosiło, że uczestnicy zostali nagrodzeni łączną kwotą 1 323 750 dolarów za zademonstrowanie 49 unikalnych i dotąd nieznanych luk w bezpieczeństwie dotyczących produktów motoryzacyjnych.

Konkurs wygrał zespół Synacktiv, który zarobił łącznie 450 000 dolarów, w tym 200 000 dolarów za hackowanie modemu i systemu infotainment Tesli — każdy exploit przyniósł im 100 000 dolarów.

Najwyższe nagrody zostały wypłacone w pierwszym dniu Pwn2Own Automotive, gdy uczestnicy otrzymali łącznie ponad 700 000 dolarów, w tym kilka nagród w wysokości 60 000 dolarów za hacki ładowarek EV i 40 000 dolarów za hacki systemów infotainment. Modem Tesli został również zhakowany w pierwszym dniu.

W drugim dniu, obok nagrody za exploit infotainment Tesli, najwyższą nagrodą było 35 000 dolarów za exploit Automotive Grade Linux. Hacki ładowarek EV przyniosły kilku zespołom 30 000 dolarów.

W trzecim dniu imprezy jedna nagroda wyniosła 60 000 dolarów, wypłacona za exploit ładowarki EV Emporia. Były także trzy inne hacki ładowarek EV, które przyniosły badaczom po 30 000 dolarów każdy. Trzy próby zaowocowały wypłatami w zakresie od 20 000 do 26 000 dolarów za hacki systemów infotainment i ładowarek EV.

ZDI obecnie przygotowuje się do Pwn2Own Vancouver 2024, które odbędzie się w dniach 20-22 marca wraz z konferencją CanSecWest w Vancouver w Kanadzie. Pula nagród na to wydarzenie przekracza 1 milion dolarów.

Kto jest najlepszych hakerem na świecie?

Rreputacja hakerów często opiera się na anegdotach i mediach, a nie na obiektywnych miarach ich umiejętności. Możemy jednak wyróżnić kilka znanych postaci z tego świata hakerstwa, które zyskały sławę dzięki swoim umiejętnościom lub znaczącym działaniom.

- Kevin Mitnick – kiedyś jeden z najbardziej poszukiwanych hakerów przez FBI, później stał się konsultantem ds. bezpieczeństwa.

- Adrian Lamo – znany z włamania się do sieci takich firm jak Microsoft i The New York Times.

- Edward Snowden – były pracownik NSA, który ujawnił informacje na temat programów inwigilacyjnych rządu USA.

- Anonymous – nie jest to pojedyncza osoba, lecz międzynarodowa grupa hakerów, znana z wielu znaczących ataków hakerskich i działań aktywistycznych.

- Gary McKinnon – haker, który przeprowadził jedno z największych włamań do komputerów wojskowych i NASA.

Wielu wybitnych hakerów pozostaje też anonimowych, a ich dokonania nie są szeroko znane publicznie. Ponadto definicja „najlepszego hakera” może się różnić w zależności od tego, czy patrzymy na hakerstwo z punktu widzenia etycznego, czy nieetycznego.

Co może zrobić haker?

Hakerzy mogą wykonywać szereg różnych działań, w zależności od ich umiejętności, motywacji i etyki. Niektóre z nich obejmują:

- Włamanie do systemów komputerowych lub sieci w celu kradzieży danych, takich jak informacje osobowe, dane finansowe, tajemnice handlowe lub informacje rządowe

- Instalowanie złośliwego oprogramowania (malware), w tym wirusów, trojanów, spyware czy ransomware, na komputerach ofiar

- Wykorzystywanie słabości w oprogramowaniu i sprzęcie do uzyskania nieautoryzowanego dostępu do systemów lub sieci, często poprzez wykorzystanie luk bezpieczeństwa (exploits)

- Przeprowadzanie ataków DDoS (Distributed Denial of Service), które polegają na zasypywaniu serwerów lub sieci tak dużą ilością ruchu, że stają się one niedostępne dla prawidłowych użytkowników

- Podszywanie się pod inne osoby lub instytucje (phishing), aby nakłonić użytkowników do ujawnienia swoich danych osobowych, haseł lub informacji finansowych

Warto zauważyć, że działania hakerów mogą mieć różne motywacje – od przestępczych, przez polityczne, po etyczne. W związku z tym hakerstwo obejmuje zarówno działania nielegalne i szkodliwe, jak i te, które przyczyniają się do poprawy bezpieczeństwa i ochrony prywatności.

Autor: Jacek Kawik, dziennikarz Vault-Tech.pl

Jacek Kawik jest web developerem i inżynierem oprogramowania, który uwielbia pisać o technologii i bezpieczeństwie. Niezależnie od tego, czy są to porady i wskazówki dotyczące systemu Windows, czy szczegółowe przewodniki dotyczące tworzenia aplikacji, Kawik wykorzystuje swoje praktyczne doświadczenie i umiejętności techniczne do tworzenia artykułów, które mogą pomóc w rozwiązaniu trudnych problemów.

Czytaj też:

Redaktorzy Vault-Tech.pl samodzielnie wybierają, recenzują i polecają produkty. Jeśli kupujesz za pośrednictwem linków partnerskich, możemy otrzymywać prowizje ze sprzedaży, dzięki którym serwis jest rozwijany.

Dziękujemy, że przeczytałaś/eś nasz artykuł. Obserwuj Vault-Tech.pl w Wiadomościach Google, aby być na bieżąco.